D’après pv magazine International

Des chercheurs de l’Université de Belgrade, en Serbie, ont compilé un jeu de données mondial recensant toutes les menaces et incidents de cybersécurité signalés visant des infrastructures énergétiques. Leur analyse montre que les pays de l’Union européenne et ceux des BRICS sont les plus affectés, suivis par les États-Unis.

Les données couvrent la période 2022-2024 et inclut toutes les cyberattaques signalées visant des centrales électriques, des infrastructures pétrolières et gazières, ainsi que des centrales nucléaires et des réseaux de chauffage urbain. Elles ont été présentées dans l’étude intitulée « Cybermenaces et sécurité énergétique : développement et analyse d’un jeu de données sur les incidents pour la période 2022-2024 », publiée dans la revue scientifique Energy Policy.

« Contrairement à la plupart des travaux existants, cette étude adopte une approche plus large en utilisant une revue intégrée, qui inclut la littérature grise comme source importante pour constituer le jeu de données. L’utilisation de cette littérature visait à collecter des informations sur les incidents les plus récents », expliquent les chercheurs. La littérature grise désigne les travaux et informations produits par des gouvernements, des institutions académiques, des entreprises ou des organisations industrielles qui ne sont pas publiés via les circuits commerciaux traditionnels.

119 incidents recensés

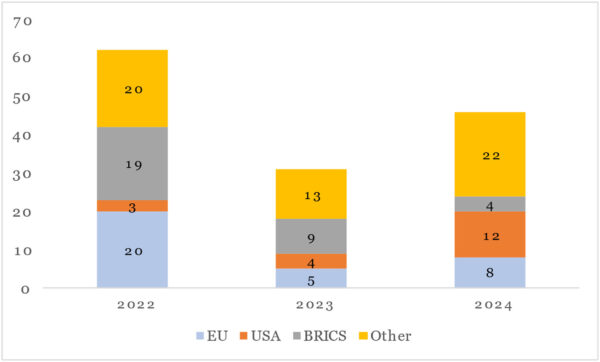

Au total, le jeu de données comprend 119 incidents, dont 53 en 2022, 27 en 2023 et 39 en 2024. Les attaques ont ciblé les infrastructures énergétiques de certaines des plus grandes entreprises mondiales, notamment Fortum (Finlande), Repsol et Iberdrola (Espagne), Eni et Acea (Italie), Engie (France), Israel Electric Company, Gazprom, Lukoil et Rosneft (Russie), Eesti Energia (Estonie), Public Power Corporation (PPC) (Grèce), Tata Power (Inde), Taipower (Taïwan), Oblenergo (Ukraine), Eskom (Afrique du Sud) et l’entreprise américaine Devon, entre autres, ainsi que de nombreuses sociétés énergétiques de plus petite taille.

Vous souhaitez renforcer la cybersécurité de vos installations solaires ?

Un incident notable a impliqué l’agence énergétique italienne Gestore dei Servizi Energetici (GSE), qui joue un rôle central dans la régulation et le soutien du marché des énergies renouvelables en tant qu’entité publique placée sous l’autorité du ministère de l’Économie et des Finances. Le GSE gère notamment les dispositifs d’incitation, attribue des financements publics et supervise les procédures d’accès aux mécanismes de soutien aux énergies renouvelables, tout en veillant au respect des réglementations.

L’étude classe les cyberincidents en trois catégories principales : les attaques par déni de service distribué (DDoS), qui saturent des systèmes ou des réseaux afin d’en perturber l’accès ; les rançongiciels (ransomware), dans lesquels les attaquants bloquent l’accès à des ressources et exigent un paiement pour le rétablir ou pour éviter la divulgation de données ; et les logiciels malveillants (malware), qui regroupent tout programme destiné à compromettre la sécurité, la confidentialité, l’intégrité ou la disponibilité d’un système.

Les motivations sont classées comme financières ou politiques. Les motivations politiques incluent l’espionnage, le sabotage et le hacktivisme, que les chercheurs décrivent comme des actions visant à discréditer des cibles pour des raisons idéologiques.

Motivations activistes ou financières

Le jeu de données montre qu’en 2022, la majorité des incidents de cybersécurité se sont produits dans les pays de l’Union européenne et des BRICS, avec la Russie et l’Allemagne en tête, et des impacts notables en Europe de l’Est, en Europe du Sud-Est et en Asie centrale. En 2023 et 2024, l’attention des attaquants s’est déplacée vers l’Amérique du Nord et l’Asie, les États-Unis devenant le pays le plus touché, tandis qu’Israël émergeait comme une cible majeure. Globalement, la répartition géographique des attaques s’est donc progressivement déplacée de l’Europe et des BRICS vers l’Amérique du Nord et l’Asie au cours des trois années.

« Le secteur de l’électricité est celui qui a été le plus touché, avec 36 % des incidents enregistrés, suivi par le secteur pétrolier (25 %) et le secteur du gaz naturel (23 %) », indiquent les chercheurs, sans fournir de données distinguant les infrastructures électriques renouvelables des infrastructures conventionnelles. « Si l’on ajoute les 8 % d’incidents visant le secteur nucléaire, cela renforce encore l’impression de l’attractivité et de la vulnérabilité du secteur électrique, qui représente 44 % des incidents au total. »

Le jeu de données montre également que les attaques motivées par un gain financier ont principalement visé l’électricité (37 %), le gaz naturel (32 %) et le pétrole (28 %), principalement en Amérique du Nord et en Europe. Les attaques à motivation politique sont dominées par le hacktivisme (47 %), suivi de l’espionnage (36 %) et du sabotage (16 %), souvent liés à des conflits géopolitiques.

Les rançongiciels constituent le type d’attaque le plus fréquent (51 %), provoquant principalement des vols de données, tandis que les logiciels malveillants (17 %) ont ciblé à la fois les opérations et les données. Tous les types d’acteurs malveillants sont impliqués, notamment des cybercriminels, des hacktivistes, des groupes d’espionnage et des cyberforces nationales.

« Notre analyse montre que tous les types de menaces sont présents simultanément, avec une intensité, une sophistication et un potentiel d’impact en augmentation, souligne l’équipe de recherche. Le paysage des cybermenaces est caractérisé par une grande diversité d’acteurs, notamment des groupes soutenus par des États, des cybercriminels et des hacktivistes, dont les agendas et motivations se chevauchent souvent, allant du gain financier à l’influence politique, en passant par la compétition géostratégique et industrielle ou encore la perturbation physique des infrastructures ».

« Il apparaît également que, même si la motivation financière reste dominante, les incidents présentent de plus en plus une dimension politique, liée aux rivalités géopolitiques et aux conflits armés », concluent les chercheurs. « Cela se traduit par des campagnes d’espionnage de grande ampleur de plus en plus fréquentes ou par la création d’outils sophistiqués spécialement conçus pour provoquer des conséquences étendues. »

Ce contenu est protégé par un copyright et vous ne pouvez pas le réutiliser sans permission. Si vous souhaitez collaborer avec nous et réutiliser notre contenu, merci de contacter notre équipe éditoriale à l’adresse suivante: editors@pv-magazine.com.

En transmettant ce formulaire vous acceptez que pv magazine utilise vos données dans le but de publier votre commentaire.

Vos données personnelles seront uniquement divulguées ou transmises à des tierces parties dans une optique de filtre anti-spams ou si elles s’avèrent nécessaires à la maintenance technique du site web. Un transfert de vos données à des tierces parties pour toute autre raison ne pourra se faire que s’il est justifié par la législation relative à la protection des données, ou dans le cas où pv magazine y est légalement obligé.

Vous pouvez révoquer ce consentement à tout moment avec effet futur, auquel cas vos données personnelles seront immédiatement supprimées. Dans le cas contraire, vos données seront supprimées une fois que pv magazine aura traité votre requête ou lorsque le but du stockage des données est atteint.

Pour de plus amples informations sur la confidentialité des données, veuillez consulter notre Politique de Protection des Données.