L’UE veut restreindre le financement des projets utilisant des onduleurs provenant de fournisseurs à haut risque

L’Union européenne invoque des préoccupations de cybersécurité et en publie de nouvelles orientations pour les éliminer progressivement. Une période de transition s’applique à certains projets liés au réseau de l’UE, tandis que d’autres devront exclure ces fournisseurs d’ici 2027.

Cybermenaces contre le PV (6/6) : les attaques des plateformes cloud et SaaS et comment elles fonctionnent

Les plateformes cloud et les solutions SaaS sont désormais au cœur de l’exploitation des centrales photovoltaïques. Cette centralisation crée toutefois un risque cyber à fort impact : une compromission unique peut exposer ou perturber simultanément des milliers d’installations.

Cybermenaces contre le PV (5/6) : les attaques de la supply chain et comment elles fonctionnent

Les attaques de la chaîne d’approvisionnement compromettent les systèmes photovoltaïques en ciblant des fournisseurs, logiciels ou composants matériels de confiance, permettant aux attaquants de s’introduire indirectement via des canaux légitimes.

Cybermenaces contre le PV (4/6) : les attaques par déni de service distribué et comment elles fonctionnent

Les attaques par déni de service submergent les systèmes en réseau avec un trafic massif provenant de dispositifs compromis, perturbant les communications et rendant des services critiques tels que la supervision et le contrôle des systèmes photovoltaïques indisponibles.

Cybermenaces contre le PV (3/6) : les attaques par compromission d’identifiants et comment elles fonctionnent

Les attaques par compromission d’identifiants permettent aux adversaires d’obtenir un accès non autorisé aux systèmes photovoltaïques en volant ou en devinant des identifiants de connexion valides, leur permettant de manipuler les opérations, de perturber la supervision ou de prendre le contrôle d’actifs critiques.

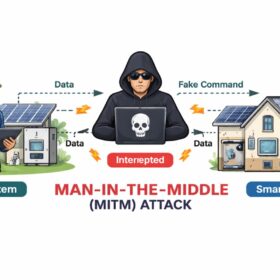

Cybermenaces contre le PV (2/6) : les attaques de l'”homme du milieu” et comment elles fonctionnent

Les attaques de type homme du milieu constituent une menace sérieuse pour les systèmes photovoltaïques en réseau, permettant aux attaquants d’intercepter, de modifier ou de perturber les communications, ce qui peut entraîner des défaillances opérationnelles, des dommages physiques, des pertes financières et des risques pour la sécurité.

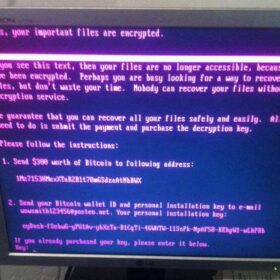

Cybermenaces contre le PV (1/6) : que sont les attaques par rançongiciel et comment fonctionnent-elles ?

Les attaques par ransomware chiffrent ou verrouillent les données critiques des systèmes photovoltaïques et les plateformes de contrôle, empêchant les opérateurs d’accéder à leurs actifs ou de les gérer tant qu’une rançon n’est pas payée. Ces attaques peuvent perturber les opérations, réduire la production d’énergie et créer des risques pour la sécurité, rendant indispensables des sauvegardes robustes, une segmentation et des réponses aux incidents pour assurer la résilience.

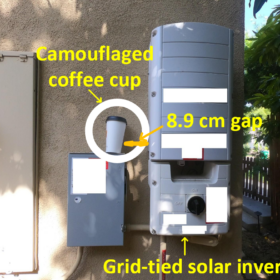

Quand de minuscules aimants attaquent les systèmes photovoltaïques

Longtemps considérés comme des composants secondaires, les capteurs des systèmes photovoltaïques apparaissent aujourd’hui comme un maillon faible critique. Faciles à perturber à distance, ils ouvrent la voie à des attaques aussi discrètes qu’efficaces, alerte le chercheur en cybersécurité Mohammad Al Faruque.

Le secteur solaire italien se prépare aux réglementations sur la cybersécurité pour les systèmes PV de plus de 100 kW

Le régulateur italien de l’énergie impose aux installations photovoltaïques et éoliennes de plus de 100 kW d’installer des contrôleurs centraux dotés d’une fonction de contrôle à distance de la puissance active, avec des échéances de mise en conformité échelonnées jusqu’en 2028.

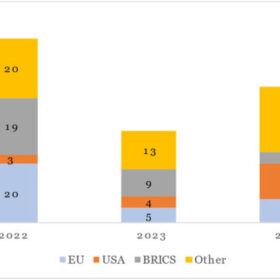

Toutes les cyberattaques contre des infrastructures énergétiques entre 2022 et 2024 en un coup d’œil

Un nouveau jeu de données mondial recensant 119 incidents de cybersécurité dans le secteur de l’énergie entre 2022 et 2024 montre que les pays de l’Union européenne et les États du groupe BRICS, suivis par les États-Unis, sont les plus touchés. Les attaques ont visé des infrastructures électriques, pétrolières, gazières et nucléaires, avec des motivations à la fois financières et politiques, impliquant une grande diversité d’acteurs malveillants.