Cybermenaces contre le PV (6/10) : les attaques des plateformes cloud et SaaS et comment elles fonctionnent

Les plateformes cloud et les solutions SaaS sont désormais au cœur de l’exploitation des centrales photovoltaïques. Cette centralisation crée toutefois un risque cyber à fort impact : une compromission unique peut exposer ou perturber simultanément des milliers d’installations.

Cybermenaces contre le PV (5/10) : les attaques de la supply chain et comment elles fonctionnent

Les attaques de la chaîne d’approvisionnement compromettent les systèmes photovoltaïques en ciblant des fournisseurs, logiciels ou composants matériels de confiance, permettant aux attaquants de s’introduire indirectement via des canaux légitimes.

Cybermenaces contre le PV (4/10) : les attaques par déni de service distribué et comment elles fonctionnent

Les attaques par déni de service submergent les systèmes en réseau avec un trafic massif provenant de dispositifs compromis, perturbant les communications et rendant des services critiques tels que la supervision et le contrôle des systèmes photovoltaïques indisponibles.

Cybermenaces contre le PV (3/10) : les attaques par compromission d’identifiants et comment elles fonctionnent

Les attaques par compromission d’identifiants permettent aux adversaires d’obtenir un accès non autorisé aux systèmes photovoltaïques en volant ou en devinant des identifiants de connexion valides, leur permettant de manipuler les opérations, de perturber la supervision ou de prendre le contrôle d’actifs critiques.

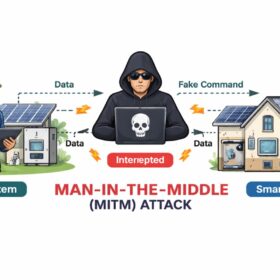

Cybermenaces contre le PV (2/10) : les attaques de l'”homme du milieu” et comment elles fonctionnent

Les attaques de type homme du milieu constituent une menace sérieuse pour les systèmes photovoltaïques en réseau, permettant aux attaquants d’intercepter, de modifier ou de perturber les communications, ce qui peut entraîner des défaillances opérationnelles, des dommages physiques, des pertes financières et des risques pour la sécurité.

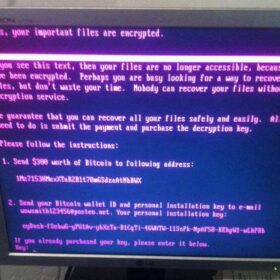

Cybermenaces contre le PV (1/10) : que sont les attaques par rançongiciel et comment fonctionnent-elles ?

Les attaques par ransomware chiffrent ou verrouillent les données critiques des systèmes photovoltaïques et les plateformes de contrôle, empêchant les opérateurs d’accéder à leurs actifs ou de les gérer tant qu’une rançon n’est pas payée. Ces attaques peuvent perturber les opérations, réduire la production d’énergie et créer des risques pour la sécurité, rendant indispensables des sauvegardes robustes, une segmentation et des réponses aux incidents pour assurer la résilience.

Nouvelle passerelle pour bloquer les commandes de contrôle à distance non autorisées des onduleurs

La start-up allemande Solarsecure Tech a présenté une passerelle conçue pour découpler les onduleurs photovoltaïques des clouds des fabricants et bloquer les commandes de contrôle à distance non autorisées.

Sungrow construit sa première usine européenne en Pologne

Le constructeur chinois Sungrow prévoit d’investir 230 millions d’euros dans sa première usine de fabrication européenne à Wałbrzych, en Basse-Silésie, pour produire des onduleurs et des systèmes de stockage par batteries.

Un fabricant de verre finlandais propose des systèmes photovoltaïques intégrés dans des garde-corps de balcon

La société finlandaise Lumon a intégré des modules photovoltaïques pour balcons dans un garde-corps en verre, préservant ainsi l’apparence de la façade sans composants techniques visibles. Un premier projet utilisant ce produit a déjà été réalisé en Finlande.

Green Flexibility va développer une batterie de 80 MWh pour un projet pilote sur le réseau allemand

Les gestionnaires de réseau LEW Verteilnetz et Bayernwerk ont lancé un projet expérimental pour injecter les énergies renouvelables dans le réseau électrique de manière plus respectueuse de ses contraintes. L’un des sites de stockage d’énergie utilisé dans ce projet sera fourni par Green Flexibility.