Les cyberattaques par déni de service distribué (ou DDoS en anglais) constituent une catégorie majeure de menaces cyber visant les systèmes numériques et cyber-physiques qui dépendent de la disponibilité du réseau, en particulier lorsque ces systèmes reposent sur une communication continue pour la supervision et le contrôle.

Ces attaques consistent à submerger un système cible, un serveur ou un réseau avec un volume massif de trafic généré à partir de multiples dispositifs compromis. Contrairement à d’autres types d’attaques qui interceptent les communications, les attaques DDoS visent à épuiser les ressources du système, rendant les services indisponibles pour les utilisateurs légitimes. Par conséquent, les opérateurs peuvent perdre la visibilité et le contrôle des infrastructures critiques.

Les attaques DDoS peuvent également cibler les systèmes photovoltaïques et les centrales solaires connectées au réseau, perturbant les communications entre les contrôleurs, les onduleurs, les systèmes SCADA et les plateformes de supervision. En inondant ces systèmes de trafic, les attaquants peuvent retarder ou bloquer complètement les échanges de données opérationnelles, entraînant potentiellement une instabilité du système ou un arrêt.

Ces attaques peuvent également provoquer indirectement des contraintes physiques sur les onduleurs, les transformateurs ou les panneaux en interrompant les signaux de contrôle appropriés ou en empêchant la détection rapide des défauts. En outre, elles peuvent entraîner une réduction de la production d’énergie et des coûts de rétablissement, tout en créant des risques pour la sécurité du personnel opérant sans visibilité en temps réel du système.

« Les attaques DDoS sont particulièrement risquées pour les opérateurs de BESS. Une centrale BESS dépend de communications en temps réel avec le réseau pour participer aux marchés de stabilité. Une attaque DDoS va effectivement brouiller ces communications avec du bruit inutile. Cela va nuire à la capacité de la centrale à générer des revenus, parfois sans que vous vous en rendiez compte », souligne Uri Sadot, directeur général de SolarDefend et président du groupe de travail Digitalisation de SolarPower Europe, à pv magazine.

Modes opératoires

Les attaques DDoS peuvent fonctionner en mode volumétrique, où de grandes quantités de trafic saturent la bande passante réseau, empêchant les communications légitimes d’atteindre leur destination. Elles peuvent également fonctionner en mode couche applicative, ciblant des services spécifiques tels que les interfaces SCADA ou les API de supervision, en les submergeant de requêtes répétées qui épuisent les ressources de traitement. Dans des scénarios plus avancés, les attaques de type protocolaire exploitent les failles des protocoles de communication pour perturber le fonctionnement du système avec des volumes de trafic relativement faibles.

Souhaitez-vous renforcer et améliorer la cybersécurité de vos actifs solaires ?

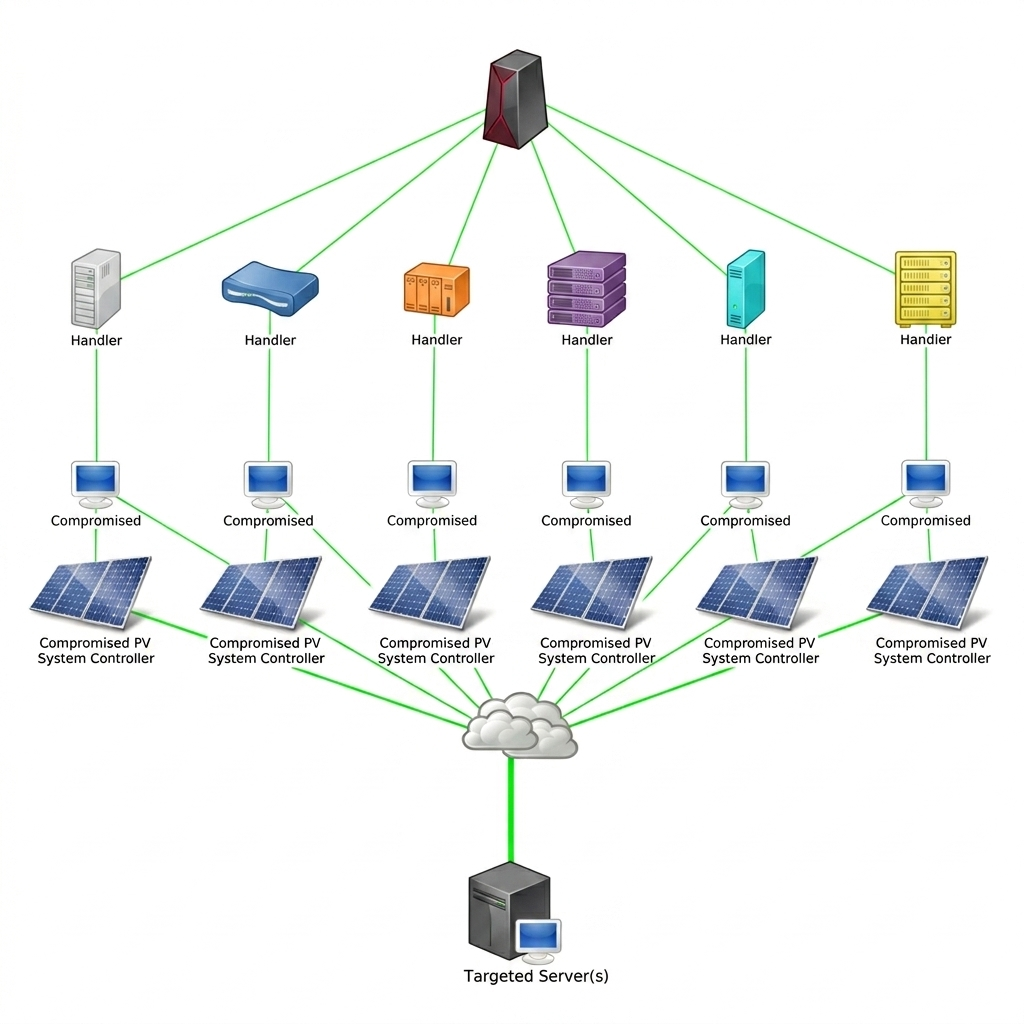

Pour les systèmes photovoltaïques, une attaque DDoS commence généralement lorsque l’attaquant utilise un botnet, c’est-à-dire un réseau de dispositifs compromis, pour générer du trafic dirigé vers des composants critiques tels que les onduleurs, les passerelles ou les plateformes de supervision cloud. Ces attaques exploitent souvent des interfaces exposées publiquement ou des points de terminaison de communication faiblement protégés. Une fois lancée, l’inondation de trafic sature les liaisons réseau ou surcharge les ressources du système, empêchant la communication normale entre les dispositifs.

Les techniques courantes dans les environnements photovoltaïques incluent les attaques par SYN flood, les attaques par requêtes HTTP, et les attaques par amplification qui multiplient le volume de trafic en utilisant des serveurs mal configurés. Dans les flottes solaires distribuées, les attaquants peuvent également cibler des plateformes de supervision centralisées, aveuglant ainsi les opérateurs sur plusieurs sites simultanément.

Une fois l’attaque en cours, les opérateurs peuvent observer des retards dans les mises à jour de données, une perte des capacités de contrôle à distance ou des interruptions complètes de communication. À ce stade, l’attaque est pleinement active, l’attaquant maintenant la pression pour prolonger la perturbation. En cas d’attaques prolongées, la reprise devient plus complexe car les systèmes peuvent nécessiter une intervention manuelle ou des redémarrages progressifs.

Défense

Une défense possible contre les attaques DDoS dans les systèmes photovoltaïques consiste à mettre en œuvre un filtrage du trafic, une limitation de débit et des architectures réseau évolutives capables d’absorber ou de détourner de grands volumes de trafic malveillant. Si ces mesures sont appliquées, des outils traditionnels comme les pare-feu peuvent devenir plus efficaces en appliquant des règles de trafic plus strictes, en bloquant les sources suspectes et en priorisant les communications légitimes.

Les réseaux de diffusion de contenu (CDN) et les services d’atténuation des attaques DDoS peuvent également aider en répartissant les charges de trafic et en filtrant les requêtes malveillantes avant qu’elles n’atteignent les infrastructures critiques. De plus, la redondance des canaux de communication garantit que si un chemin est saturé, d’autres peuvent maintenir la connectivité du système.

La segmentation réseau peut également aider à protéger les systèmes photovoltaïques contre les attaques DDoS en isolant les composants critiques tels que les onduleurs, les systèmes SCADA et les plateformes de supervision dans des zones distinctes. Cela limite l’impact d’une attaque sur un seul segment. Toutefois, si des interfaces externes clés restent exposées, les attaquants peuvent toujours cibler les points d’entrée et perturber les services essentiels.

Les systèmes de détection d’intrusion peuvent également aider à détecter les attaques DDoS en identifiant des pics de trafic inhabituels, des schémas de requêtes anormaux ou des usages abusifs de protocoles. Ils fournissent des alertes précoces permettant aux opérateurs d’activer des stratégies d’atténuation. Cependant, ils ne peuvent pas arrêter les attaques à eux seuls et doivent être intégrés à des systèmes de réponse automatisés et de filtrage du trafic pour être efficaces.

Redondance

En résumé, les attaques DDoS représentent un risque sérieux pour les systèmes photovoltaïques en réseau, affectant principalement leur disponibilité, leur continuité opérationnelle, leur performance financière et leur posture globale de cybersécurité. Bien que des mesures telles que le filtrage du trafic, la limitation de débit, la redondance, la segmentation réseau, les pare-feu et les systèmes de détection d’intrusion puissent réduire le risque, aucune ne peut à elle seule protéger entièrement le système.

Les systèmes doivent être conçus avec de la redondance, une surveillance continue des schémas de trafic et le déploiement de stratégies d’atténuation automatisées.

Cette approche permet non seulement de maintenir la disponibilité du système pendant une attaque, mais aussi de limiter la capacité de l’attaquant à prolonger la perturbation ou à étendre son impact à travers des systèmes interconnectés.

« Les attaques DDoS ne sont pas théoriques, elles se produisent tout le temps. Dans notre secteur, lors d’un incident récent en 2024, le fournisseur japonais d’outils de supervision Contec a annoncé que 800 de ses produits avaient été détournés pour former un botnet DDoS, conclut Uri Sadot. C’est une attaque relativement simple, mais elle peut être dommageable. Heureusement, les outils d’atténuation et de prévention sont facilement disponibles ».

Ce contenu est protégé par un copyright et vous ne pouvez pas le réutiliser sans permission. Si vous souhaitez collaborer avec nous et réutiliser notre contenu, merci de contacter notre équipe éditoriale à l’adresse suivante: editors@pv-magazine.com.

En transmettant ce formulaire vous acceptez que pv magazine utilise vos données dans le but de publier votre commentaire.

Vos données personnelles seront uniquement divulguées ou transmises à des tierces parties dans une optique de filtre anti-spams ou si elles s’avèrent nécessaires à la maintenance technique du site web. Un transfert de vos données à des tierces parties pour toute autre raison ne pourra se faire que s’il est justifié par la législation relative à la protection des données, ou dans le cas où pv magazine y est légalement obligé.

Vous pouvez révoquer ce consentement à tout moment avec effet futur, auquel cas vos données personnelles seront immédiatement supprimées. Dans le cas contraire, vos données seront supprimées une fois que pv magazine aura traité votre requête ou lorsque le but du stockage des données est atteint.

Pour de plus amples informations sur la confidentialité des données, veuillez consulter notre Politique de Protection des Données.