D’après pv magazine International

Les cyberattaques par ransomware (rançongiciel) constituent une catégorie majeure de menaces visant les systèmes numériques et cyber-physiques qui dépendent de la disponibilité des données et de l’intégrité des systèmes. Dans les environnements photovoltaïques, où une surveillance et un contrôle continus sont nécessaires, les rançongiciels peuvent gravement affecter la continuité opérationnelle en bloquant l’accès aux systèmes et informations essentiels.

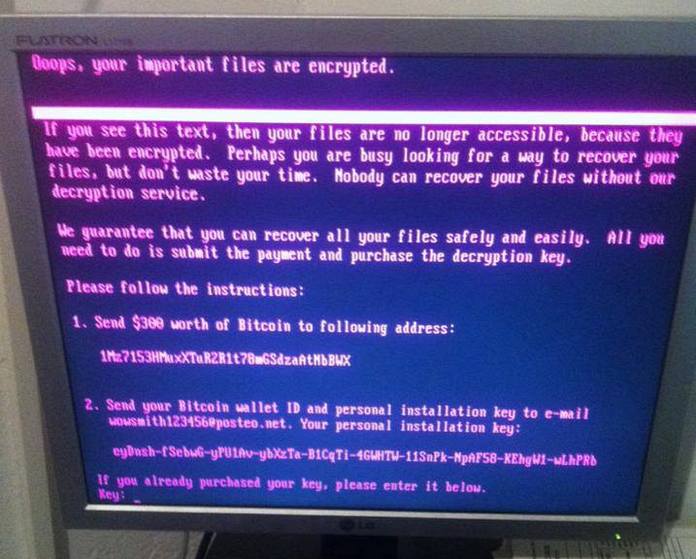

Ces attaques impliquent des logiciels malveillants qui infiltrent un système, chiffrent des fichiers ou des plateformes entières, et exigent un paiement, souvent en cryptomonnaie, en échange du rétablissement de l’accès. Contrairement aux attaques par déni de service qui saturent les systèmes ou aux attaques par identifiants qui les infiltrent discrètement, les ransomware verrouillent directement les opérateurs hors de leur propre infrastructure. En conséquence, les opérateurs peuvent perdre la visibilité et le contrôle sur les actifs photovoltaïques et les données associées.

Les attaques par rançongiciel peuvent cibler les systèmes photovoltaïques et les centrales solaires en compromettant les plateformes de surveillance, les systèmes SCADA, les postes de travail d’ingénierie ou les outils de gestion basés sur le cloud. Une fois déployé, le logiciel malveillant peut se propager à travers les composants connectés, chiffrant les données opérationnelles, les historiques de performance et les paramètres de configuration. Dans certains cas, les attaquants exfiltrent également des données sensibles avant le chiffrement, augmentant la pression en menaçant de les rendre publiques.

Ces attaques peuvent également provoquer indirectement des risques physiques et opérationnels en empêchant des actions de contrôle en temps voulu ou la détection des défauts. Les onduleurs, transformateurs et interfaces réseau peuvent continuer à fonctionner sans supervision adéquate, ce qui peut entraîner des inefficacités, une instabilité ou des dangers pour la sécurité. En outre, les incidents de rançongiciel peuvent entraîner des interruptions prolongées, des pertes financières et des processus de récupération coûteux.

« Les attaques par rançongiciel sont un problème important et en constante augmentation. En 2025 seulement, les cybercriminels ont généré plus de 800 millions d’euros à partir d’attaques réussies, selon Chainalysis, une société américaine d’analyse de blockchain. Dans l’industrie photovoltaïque, une attaque par rançongiciel peut « verrouiller » la capacité d’une centrale solaire à injecter de l’électricité. Cela entraînera une perte de revenus immédiate et continue, jusqu’à ce que la rançon soit payée. » a déclaré Uri Sadot, directeur général de SolarDefend et président du groupe de travail sur la numérisation de SolarPower Europe, à pv magazine.

Modes opératoires

Les attaques par ransomware peuvent fonctionner via plusieurs vecteurs d’infection et méthodes d’exécution. Les points d’entrée courants incluent les courriels de phishing avec pièces jointes malveillantes, les services d’accès à distance compromis, les vulnérabilités logicielles ou les compromissions de la chaîne d’approvisionnement. Une fois à l’intérieur, le rançongiciel peut s’exécuter immédiatement ou rester dormant tout en se propageant latéralement dans le réseau.

Pour les systèmes photovoltaïques, une attaque commence souvent lorsqu’un attaquant obtient un accès initial à un réseau interne, soit via des identifiants compromis, soit en exploitant des vulnérabilités dans des systèmes exposés à Internet. À partir de là, l’attaquant peut élever ses privilèges, passant d’un accès limité à un contrôle élevé du système, ou se déplacer latéralement vers des composants critiques tels que les serveurs SCADA ou les plateformes de surveillance, et déployer la charge malveillante simultanément sur plusieurs systèmes.

Les techniques courantes dans les environnements photovoltaïques incluent le chiffrement des bases de données utilisées pour le suivi des performances, le verrouillage des interfaces opérateur et la désactivation des systèmes de sauvegarde afin d’empêcher une récupération facile. Dans les flottes solaires distribuées, les attaquants peuvent cibler des plateformes de gestion centralisées, affectant plusieurs sites à la fois et amplifiant l’impact opérationnel.

Une fois l’attaque déclenchée, les opérateurs peuvent soudainement perdre l’accès aux systèmes, rencontrer des messages de rançon ou voir les fichiers devenir inutilisables. À ce stade, l’attaque est pleinement active et la récupération devient complexe, nécessitant souvent une restauration des systèmes, une enquête médico-légale et une coordination avec des experts en cybersécurité. Dans les cas graves, un fonctionnement manuel ou un arrêt complet des systèmes affectés peut être nécessaire.

Défense

Une défense possible consiste à mettre en place des stratégies de sauvegarde robustes, garantissant que les données critiques et les configurations système peuvent être restaurées sans payer de rançon. Les sauvegardes doivent être stockées de manière sécurisée, régulièrement mises à jour et isolées du réseau principal pour éviter toute compromission.

La segmentation du réseau constitue une autre mesure clé, limitant la capacité du ransomware à se propager entre les systèmes. En isolant des composants critiques tels que les onduleurs, les systèmes SCADA et les plateformes de surveillance, les opérateurs peuvent contenir les infections et réduire l’impact global.

Les outils de protection des terminaux et les mises à jour logicielles régulières peuvent empêcher l’exécution de logiciels malveillants en détectant les menaces connues et en corrigeant les vulnérabilités. De plus, la restriction des privilèges administratifs et la mise en place de listes blanches d’applications peuvent réduire la surface d’attaque.

Les systèmes de détection d’intrusion (IDS) et les outils de surveillance de la sécurité peuvent identifier les premiers signes d’activité de rançongiciel, tels que des comportements inhabituels de chiffrement de fichiers ou des tentatives d’accès non autorisées. Associés à des mécanismes de réponse automatisés, ces outils peuvent aider à contenir les attaques avant qu’elles ne se propagent complètement.

La sensibilisation des utilisateurs est également essentielle, car le phishing reste l’un des points d’entrée les plus courants des rançongiciels. Former le personnel à reconnaître les courriels suspects et à adopter des pratiques sûres peut réduire considérablement les risques.

En résumé, les attaques par ransomware représentent un risque sérieux pour les systèmes photovoltaïques, affectant principalement la disponibilité des données, la continuité opérationnelle et la stabilité financière. En verrouillant l’accès aux systèmes critiques, ces attaques peuvent interrompre les opérations et provoquer des effets en cascade sur les infrastructures interconnectées.

Bien que des mesures telles que des sauvegardes sécurisées, la segmentation, la protection des terminaux, la surveillance et la formation des utilisateurs puissent réduire les risques, aucune solution unique ne peut prévenir complètement les incidents de rançongiciel. Les systèmes doivent être conçus avec des défenses en couches, une surveillance continue et des plans de réponse aux incidents clairement définis.

Cette approche permet non seulement d’assurer une reprise rapide après une attaque, mais aussi de limiter la capacité de l’attaquant à se propager, à persister ou à provoquer des perturbations durables dans les actifs photovoltaïques.

« L’impact sur les victimes est particulièrement difficile à gérer, conclut Uri Sadot. Si vous ne payez pas la rançon, vous subissez des pertes. Si vous payez, vous encouragez de futures attaques. Un dilemme loin d’être simple. Et dans le secteur photovoltaïque, une complexité supplémentaire s’ajoute : si une grande entreprise décide de ne pas payer, des coupures d’électricité massives peuvent en résulter. Qui peut réellement se permettre cela ? »

Ce contenu est protégé par un copyright et vous ne pouvez pas le réutiliser sans permission. Si vous souhaitez collaborer avec nous et réutiliser notre contenu, merci de contacter notre équipe éditoriale à l’adresse suivante: editors@pv-magazine.com.

En transmettant ce formulaire vous acceptez que pv magazine utilise vos données dans le but de publier votre commentaire.

Vos données personnelles seront uniquement divulguées ou transmises à des tierces parties dans une optique de filtre anti-spams ou si elles s’avèrent nécessaires à la maintenance technique du site web. Un transfert de vos données à des tierces parties pour toute autre raison ne pourra se faire que s’il est justifié par la législation relative à la protection des données, ou dans le cas où pv magazine y est légalement obligé.

Vous pouvez révoquer ce consentement à tout moment avec effet futur, auquel cas vos données personnelles seront immédiatement supprimées. Dans le cas contraire, vos données seront supprimées une fois que pv magazine aura traité votre requête ou lorsque le but du stockage des données est atteint.

Pour de plus amples informations sur la confidentialité des données, veuillez consulter notre Politique de Protection des Données.